本人早在 2017.04.16 发布过两篇文章:

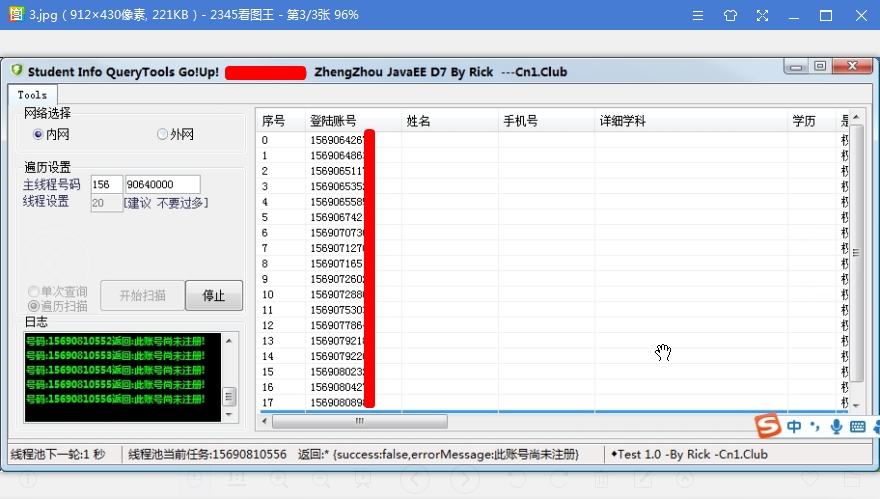

[[实战]利用某播客旗下某程序员培训学生用的某学谷系统撞库批量拿个人资料]

[关于2017/04/16 扒出来的博学谷个人身份信息泄露漏洞 反馈结果及最新情况]

半年前我已经主动反馈过一次了,你们有漏洞

技术总监加了我QQ,我积极配合把思路工具都发给你们,是想让你们修复一下,不要让学生的信息光着腚在网上跑.

结果呢? 就用个SQL语句查查数据库把那些默认密码的账户加个标记,前端改改套路,少返回几个JSON?

本以为你们解决的很彻底,今日我好奇的再次测试了一下,不行,登不上去,扫不到号…

可是….为什么我改个正则表达,就又让我的工具复活了?

这次,我不再和任何人反馈…

现已7X24小时不断地扫描!!搜集这些来自世界各地的coderInfoo 手机号,待186,156,138号段扫描完毕,即将开始撞库攻击

…

…

..

.

你们这些拿工资不干活的,我给你们搞点事情干干